Apa itu mode EDL Qualcomm? Bagaimana kami mengakses?

Kiat & Trik Android / / August 05, 2021

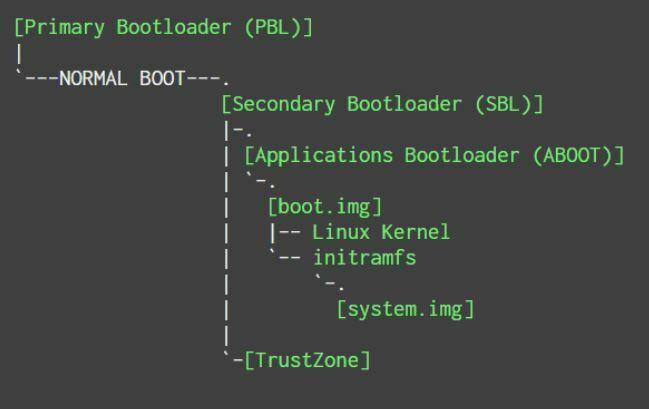

Anda mungkin pernah mendengar kata "Bootloader" beberapa kali. Perangkat Android dengan chipset Qualcomm memiliki PBL, yaitu Pemuat Boot Utama. Pahami itu sebagai bagian dari chipset Anda yang mem-boot perangkat Anda setiap kali Anda MENGAKTIFKAN ponsel Android Anda. Namun, hanya sedikit yang tahu bahwa ada mode boot alternatif juga yang disebut mode EDL. EDL (Emergency Download Mode) pada chipset Qualcomm memungkinkan OEM untuk mem-flash perangkat lunak pada perangkat jika terjadi boot loop, atau perangkat yang mengalami brick. Perlu diingat bahwa ini tidak dapat diubah dan harus mengambil kendali penuh atas penyimpanan perangkat Android.

Produsen smartphone seperti OnePlus, Xiaomi, dll telah merilis alat perangkat lunak yang disebut pemrogram yang menggunakan protokol EDL dan Firehouse untuk membuka blokir perangkat. Firehouse dapat menjalankan sejumlah perintah dan juga memiliki kemampuan untuk memeriksa data perangkat. Dan dalam posting ini, kami akan memandu Anda tentang apa itu mode EDL Qualcomm dan bagaimana kami mengaksesnya. Jadi, tanpa basa-basi lagi, mari kita langsung ke artikel itu sendiri:

Apa itu mode EDL Qualcomm? Bagaimana kami mengakses?

Sebelum kita menuju ke detail mode EDL, perlu dipahami bahwa menurut peneliti keamanan Roee Hay (@tokopedia) dan Noam Hadad dari Aleph Research keluar dengan teori bahwa kerentanan kritis menggunakan mode ini yang memberi peretas akses penuh ke ponsel cerdas Anda. Namun, metode ini membutuhkan akses fisik ke perangkat tetapi tetap saja, ini berbahaya dan tidak dapat ditambal. Anda dapat melihat daftar perangkat yang terpengaruh oleh exploit ini di bawah:

- LG G4

- Nokia 6 (d1c)

- Nokia 5

- Nexus 6 (shamu)

- Nexus 6P (pemancing)

- Moto G4 Plus

- OnePlus 5 (burger keju)

- OnePlus 3T

- OnePlus 3

- OnePlus 2

- OnePlus X

- Satu tambah satu

- ZTE Axon 7

- ZUK Z1

- ZUK Z2

- Xiaomi Note 5A (ugglite)

- Xiaomi Note 5 Prime (ugg)

- Xiaomi Note 4 (mido)

- Catatan Xiaomi 3 (jason)

- Xiaomi Note 2 (kalajengking)

- Xiaomi Mix (lithium)

- Xiaomi Mix 2 (chiron)

- Xiaomi Mi 6 (sagit)

- Xiaomi Mi 5s (capricorn)

- Xiaomi Mi 5s Plus (natrium)

- Xiaomi Mi 5x (tiffany)

- Xiaomi Mi 5 (gemini)

- Xiaomi Mi 3 (cancro)

- Xiaomi Mi A1 (tissot)

- Xiaomi Mi Max2 (oksigen)

- Xiaomi Redmi Note 3 (kenzo)

- Xiaomi Redmi 5A (riva)

- Xiaomi Redmi 4A (cerah)

Urutan Booting Ponsel Android Qualcomm - Dijelaskan

SBL (Software Bootloader) yang diperiksa keasliannya sebelum dimuat ke chip memori imem. Untuk naif, imem adalah chip cepat yang digunakan untuk debugging dan DMA (akses memori langsung) dan eksklusif untuk chipset Qualcomm. Selain itu, di beberapa perangkat ditemukan XBL (bootloader ekstensif) yang proses bootingnya sama. SBL atau XBL kemudian meluncurkan ABOOT (Android Bootloader) setelah Fastboot diimplementasikan. SBL atau XBL (dalam beberapa kesempatan) memeriksa keaslian ABOOT yang ditandatangani atau tidak.

Setelah diotentikasi, ABOOT kemudian memeriksa / boot dan / recovery untuk otentikasi sebelum meluncurkan kernel Linux. Kemudian beberapa operasi sistem dijalankan, dan kemudian eksekusi kode ditransfer ke kernel. Faktanya, ketika kami membuka kunci bootloader perangkat, kami menonaktifkan fitur pemeriksaan keaslian ABOOT ini.

Bagaimana Cara Mendapatkan Akses?

Sekarang, setelah Anda memiliki beberapa informasi tentang urutan boot dari perangkat Android yang didukung Qualcomm, maka mari kita menuju ke langkah-langkah untuk mendapatkan akses ke mode EDL. Khususnya, perangkat Nokia memiliki pin pendek yang dikenal sebagai "titik uji" yang ada di mainboard. Selain itu, perangkat yang memiliki patch keamanan Desember 2017 lebih mudah mendapatkan akses ke EDL hanya dengan menjalankan perintah "adb reboot edl".

Ponsel cerdas lain menggunakan kabel "flash dalam" yang memiliki pin tertentu untuk boot ke mode EDL. Ada beberapa ponsel Xiaomi lama bersama dengan Nokia 5 dan 6 yang dapat menggunakan kabel ini.

Faktanya, mode EDL bisa dimanfaatkan dengan beberapa cara. Salah satu cara yang umum adalah melepas perangkat dengan mem-flash-nya secara paksa. Skenario yang lebih buruk adalah ABOOT akan menolak perangkat lunak yang tidak ditandatangani secara resmi. Selain itu, sebenarnya dimungkinkan untuk mendapatkan kendali penuh atas perangkat OnePlus 3 / 3T. Pada dasarnya ada dua perintah penting yang diperlukan agar metode dapat bekerja:fastboot oem disable_dm_verityfastboot oem 4F500301 / 2

Berikut adalah langkah-langkah yang memungkinkan Anda mendapatkan akses ke EDL di OnePlus 3 dan 3T Anda.

- Pertama, Anda perlu boot ke mode EDL.

- Sekarang Anda perlu mengunduh gambar sistem versi yang lebih rendah dari OxygenOS 4.0.2.

- Lalu, flash aboot.bin melalui Firehose.

- Ingatlah bahwa aboot.bin mengimplementasikan Fastboot.

- Anda sekarang dapat menonaktifkan boot aman dan membuka kunci bootloader tanpa menghapus perangkat hanya dengan menggunakan dua perintah Fastboot yang disebutkan di atas.

Sebelumnya, OnePlus membuat dua perintah Fastboot yang berbahaya menjadi rentan, satu yang membuka kunci bootloader dan yang lainnya menonaktifkan boot aman. Peretas dapat memanfaatkan situasi ini dan menginstal versi gambar sistem yang lebih lama untuk mendapatkan akses ke perangkat hanya dengan bantuan perintah yang disebutkan di atas. Firehouse bekerja melalui protokol Sahara Qualcomm yang ketika terhubung ke perangkat, bertindak sebagai SBL melalui USB. Ini digunakan oleh banyak pemrogram untuk masuk ke mode EDL untuk mendapatkan akses penuh ke perangkat.

Jadi, begitulah dari sisi saya di posting ini. Saya harap kalian menyukainya dan dapat mengakses mode EDL di OnePlus 3 / 3T. Beri tahu kami di komentar di bawah jika Anda menemukan masalah apa pun. Sampai postingan selanjutnya… Cheers!

Sumber: XDA

Enam Sigma dan Pemasar Digital Tersertifikasi Google yang bekerja sebagai Analis untuk MNC Teratas. Penggemar teknologi dan mobil yang suka menulis, bermain gitar, bepergian, bersepeda, dan bersantai. Pengusaha dan Blogger.