Alles over Amazon Web Services (AWS) -beveiligingsgroepen

Andere Handige Gids / / August 05, 2021

Amazon Web Services (AWS) wordt beschouwd als 's werelds meest uitgebreide en breed geaccepteerde cloudplatform. Ze bieden een breed en betrouwbaar scala aan technische infrastructuur, schaalbare cloud computing-services die on-demand zijn voor miljoenen consumenten op basis van een gemeten pay-as-you-go-basis. Natuurlijk kunnen met dit niveau van verfijning enkele beveiligingsproblemen ontstaan die consumenten mogelijk hebben. In dit artikel zal ik het hebben over wat Amazon Web Services-beveiligingsgroepen zijn en hoe ze kunnen worden gebruikt om uw EC2-instanties op AWS.

Inhoudsopgave

- 1 Wat is een AWS-beveiligingsgroep?

- 2 AWS-beveiligingsgroepen maken

-

3 Hoe u uw AWS-beveiligingsgroepen configureert en optimaliseert

- 3.1 Verwijder ongebruikte groepen

- 3.2 Schakel alarmering en tracking in

- 3.3 Vermijd inkomend verkeer via 0.0.0.0/0

- 4 Rollen van Amazon Web Services-beveiligingsgroepen

-

5 Beveiligingsgroepregels

- 5.1 Bron

- 5.2 Protocol

- 5.3 poort bereik

- 5.4 Beschrijvingen

Wat is een AWS-beveiligingsgroep?

Een Amazon Webservice beveiligingsgroep is gewoon een virtuele firewall voor uw instantie om inkomend en uitgaand verkeer te controleren (filteren).

AWS-beveiligingsgroepen maken

Er zijn meerdere manieren om een Amazon Web Service Security Group te maken, een daarvan is via de AWS-beheerconsole, een andere methode is via de Amazon Web Service Command Line Interface (CLI).

In dit artikel laat ik u zien hoe u een beveiligingsgroep maakt vanuit de AWS-beheerconsole.

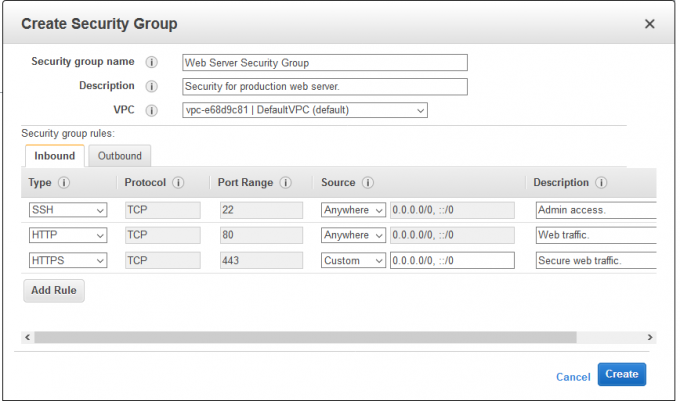

- Log in op uw AWS-beheerconsole.

- Selecteer de EC2-service.

- Selecteer "Beveiligingsgroepen", deze kunt u vinden onder de categorie "Netwerk en beveiliging".

- Klik op de knop "Beveiligingsgroep maken".

- Voer de naam en beschrijving van uw beveiligingsgroep in.

- Selecteer uw bijbehorende VPC.

- Voeg uw regels toe en configureer ze.

Hoe u uw AWS-beveiligingsgroepen configureert en optimaliseert

Hier zijn een paar tips voor het configureren van nieuwe beveiligingsgroepen in AWS en het optimaliseren van bestaande.

Verwijder ongebruikte groepen

Mogelijk hebt u een beveiligingsgroep gemaakt om een test uit te voeren terwijl u probeert te achterhalen hoe beveiligingsgroepen werken. Het wordt aangeraden om ongebruikte beveiligingsgroepen te verwijderen / verwijderen.

Schakel alarmering en tracking in

Amazon Web Services wordt geleverd met een handige tool genaamd AWS Cloudtrail waarmee gebruikers kunnen bijhouden, Controleer en houd accountactiviteiten die verband houden met acties die in uw AWS worden uitgevoerd, voortdurend bij infrastructuur.

Vermijd inkomend verkeer via 0.0.0.0/0

Zoals eerder vermeld, moet het gebruik van de 0.0.0.0 / 0-waarde op basis van behoefte zijn en een volledig begrip van wat u doet.

Het wordt echter aanbevolen dat u zich hier volledig van verwijdert, omdat hierdoor gevoelige gegevens aan de buitenwereld kunnen worden blootgesteld.

Het is een goede gewoonte om alleen toegang te geven tot specifieke protocol- en poortbereiken; dit zorgt ervoor dat andere inkomende pakketten worden verwijderd.

Rollen van Amazon Web Services-beveiligingsgroepen

Zoals ik al eerder zei, zijn beveiligingsgroepen in feite virtuele firewalls en werken ze ook als zodanig. Biedt beveiliging voor uw Amazon Web Service EC2-instantie door inkomend en uitgaand verkeer te filteren op zowel protocol- als poortniveau.

Elke beveiligingsgroep (lees: firewall) verschilt enigszins van netwerktoegangscontrolelijsten (NACL's) omdat ze geen "Weigeren" -regel hebben. Dit betekent dat pakketten worden verwijderd als er geen specifieke regels aan zijn toegewezen.

Wanneer u een beveiligingsgroep maakt, is uw primaire doel het beperken van de toegang, zodat u ook kunt helpen bij het bijhouden van het in- en uitgaande verkeer. U moet er ook naar streven om elke groep een zeer onderscheidende naam en beschrijving te geven om de kans op fouten te verkleinen.

Beveiligingsgroepregels

Regels in uw Amazon Web Service-beveiligingsgroepen zijn gewoon een manier om te filteren welk inkomend en uitgaand verkeer is toegestaan. U kunt ze ook beschouwen als een manier om inkomende en uitgaande toegang te autoriseren of in te trekken.

U kunt toegang verlenen tot specifieke beveiligingsgroepen, IPv4- of IPv4-adressen of specifieke CIDR (Klasseloze routering tussen domeinen) bereik.

Hier zijn enkele basisregels voor beveiligingsgroepen:

- Automatische bestemming: Telkens wanneer u een beveiligingsgroepregel toevoegt met behulp van de Amazon Web Service Command Line Interface (CLI), stelt AWS automatisch het bestemmings-CIDR-blok in op een canonieke vorm.

- Strikt inkomende regels: Dit is van toepassing op elke verkeersbron die naar uw Virtual Private Cloud VPC gaat. Deze bronnen kunnen een andere beveiligingsgroep of een enkel IPv4- of IPv6-adres zijn.

- Uitgaande regels: Uitgaande regels behandelen de bestemming voor inkomend verkeer. Ze kunnen naar een andere beveiligingsgroep, een CIDR-blok of een enkel IPv4- of IPv6-adres worden gerouteerd.

Inkomende en uitgaande beveiligingsgroepregels bestaan uit vijf verschillende velden: Bron, Protocol, poort bereik & Omschrijving.

Bron

Dit is meestal een aangepast IP-adres, een subnetbereik of een andere beveiligingsgroep. U kunt ook toegang verlenen tot het hele internet als u de waarde "overal (0.0.0.0/0)" gebruikt.

Het gebruik van de waarde waar dan ook (0.0.0.0/0) moet worden gedaan op een basis die nodig is, en u moet volledig begrijpen waar u aan begint.

Protocol

Protocollen zijn doorgaans standaard ingesteld op TCP en zijn meestal uitgegrijsd. Als u echter werkt met aangepaste regels die u hebt gemaakt, kunt u de protocollen aanpassen aan uw behoeften.

poort bereik

Poortbereiken zijn doorgaans vooraf gevuld. U kunt echter besluiten om met een aangepast poortbereik naar keuze te werken.

Beschrijvingen

Dit is het veld waarin u een beschrijving invoert voor de regel die u heeft gemaakt. Het kan handig zijn om het gedetailleerd te maken.

Amazon-webservice Security Groups geeft u veel macht en zorgt er tegelijkertijd voor dat alles veilig en beveiligd blijft.

![Stock ROM installeren op Lenovo Tab 4 8 Plus [Firmware-bestand / Unbrick]](/f/9e24af602bc6d6e24cb76670186cc320.jpg?width=288&height=384)