Jak uzyskać dostęp do swoich kont na Facebooku i Messengerze?

Bez Kategorii / / August 04, 2021

Reklamy

Obecnie używają go miliardy ludzi Facebook a nowi użytkownicy nadal dołączają bez względu na obawy dotyczące bezpieczeństwa. Dzielimy się naszymi chwilami, przemyśleniami, urodzinami, lokalizacjami, narodzinami i śmiercią. Używamy go jako narzędzia łączności. Czasami zapominamy, że są ludzie, którzy mogą wykorzystać nasze publiczne informacje przeciwko nam.

-

Spis treści

- 1 Czy można zhakować konto na Facebooku?

-

2 Główne dostępne sposoby uzyskiwania dostępu do Facebooka

- 2.1 Korzystanie z aplikacji szpiegowskiej

- 2.2 Darmowe strony hakerskie

- 2.3 Zatrudnianie etycznego hakera

- 2.4 Wyłudzanie informacji

- 2.5 Keylogger

- 2.6 Zresetowanie hasła

- 2.7 Inżynieria społeczna

- 2.8 Man-In-The-Middle (atak MITM)

- 2.9 Sygnalizacja numer systemu 7 (SS7)

- 3 Wniosek

Czy można zhakować konto na Facebooku?

Facebook hasła do kont można ukraść za pośrednictwem numeru telefonu lub adresu e-mail użytkownika. Nie ma znaczenia, ile środków bezpieczeństwa zastosowałeś, aby się chronić, hakerzy mogą ukraść Twoje dane logowania. Głównym powodem są błędy w sieci SS7, które pozwalają hakerowi przejąć Twoje konta w mediach społecznościowych. Sieć SS7 opiera się na przesyłanych przez nią wiadomościach tekstowych, a nie na źródle. Tak więc hakerzy mogą łatwo przekierowywać wiadomości i połączenia do swoich komputerów.

Główne dostępne sposoby uzyskiwania dostępu do Facebooka

Nie tylko Facebook, hakerzy mogą również atakować użytkowników kont Google i Twittera, ponieważ te usługi również używają metody weryfikacji przez SMS. Tutaj problem nie dotyczy funkcji bezpieczeństwa zapewnianych przez Facebooka. Wynika to z powodu: sieć telekomunikacyjna (SS7) ma problemy projektowe. Zaleca Facebook aby włączyć funkcję zatwierdzania logowania w ustawieniach konta. Jest to 2FA (uwierzytelnianie dwuskładnikowe). Tak więc, jeśli ktoś ma Twój numer telefonu, nadal nie uzyskałby dostępu do Twojego konta bez hasła.

Dodaj e-maile, aby odzyskać konto. Unikaj numerów telefonów. Korzystaj z aplikacji komunikacyjnych, które oferują kompleksowe funkcje szyfrowania. Oto lista możliwych sposobów uzyskania dostępu Facebook konto, przez które powinieneś przejść:

Reklamy

Korzystanie z aplikacji szpiegowskiej

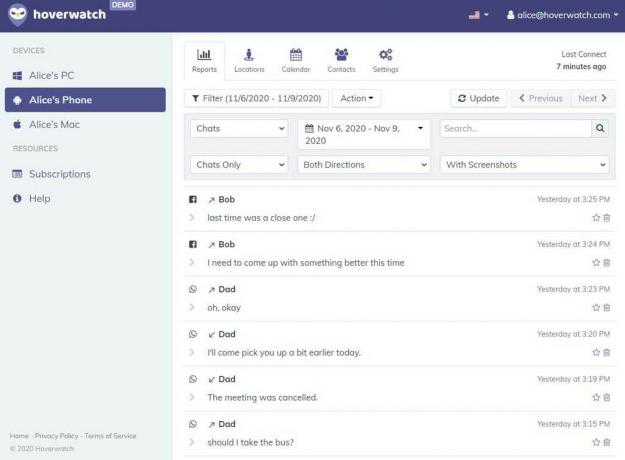

Facebook i konta Messenger można szybko zhakować za pomocą aplikacji szpiegowskiej, takiej jak Hoverwatch. To facebook spy chat messenger narzędzie zapisuje wszystkie wiadomości, obrazy, pliki audio i filmy z WhatsApp i Facebook posłańcy.

W systemie operacyjnym Android wiadomości są zapisywane automatycznie. Nie ma potrzeby rootowania urządzenia (telefonu lub tabletu). Wykonaj trzy proste kroki, aby wypróbować tę aplikację:

- Zarejestruj się za darmo na oficjalnej stronie Hoverwatch.com

- Pobierz aplikację, postępując zgodnie z prostymi instrukcjami

- Zainstaluj na urządzeniu ofiary

Poduszkowiec działa w trybie niewidzialnym, tj. ofiary nie są świadome, że są śledzone. Ta metoda ma również ograniczenia.

Aby zainstalować aplikację szpiegowską, musisz fizycznie uzyskać dostęp do urządzenia docelowego. Jeśli ofiara straci swoje urządzenie (telefon lub tablet), należy ponownie zainstalować aplikację, aby kontynuować proces śledzenia.

Reklamy

Darmowe strony hakerskie

Termin „hakowanie” nie oznacza uzyskania nieautoryzowanego dostępu przez kradzież czyjegoś hasła. Chodzi bardziej o zrozumienie funkcjonowania Facebook strona internetowa, jej system baz danych, języki i skrypty używane do tworzenia witryny.

Kiedy szukasz „Facebook Account hacking ”w Google i otrzymałem listę narzędzi i witryn oferujących swoje usługi za darmo. Należy zrozumieć, czy włamanie hasła było wtedy tak szybkie i łatwe Facebook zatrzymałby swój biznes.

Tak, dobrze myślisz! Wszystkie witryny, które twierdzą, że porywają hasła tylko przez wpisanie nazwy użytkownika, są nielegalne i fałszywe. Po przesłaniu nazwy użytkownika lub adresu e-mail wszyscy mogą prowadzić do ankiety lub prosić o pobranie szkodliwego oprogramowania. Mogą również prowadzić do irytujących reklam. Wszystkie te bezpłatne witryny hakerskie przestały działać.

Reklamy

Zatrudnianie etycznego hakera

W życiu pojawiają się sytuacje, kiedy ludzie myślą o zatrudnieniu etycznego hakera, który pozbędzie się ich kłopotów.

- Gdy szukasz odzyskiwania utraconych haseł e-mail

- Kiedy Twoje media społecznościowe (Twitter, Facebook, itp.) hasła do kont zostały skradzione

- Gdy istnieje potrzeba śledzenia usług smartfonów

- Kiedy szukasz monitorowania lokalizacji GPS kogoś

- Kiedy masz wątpliwości, współmałżonek cię zdradza.

- Kiedy utkniesz z oszustwem związanym z kryptowalutą i musisz to sprawdzić.

Większość ludzi waha się, kontaktując się z hakerem. Na rynku jest kilka zaufanych agencji, które mogą zapewnić odpowiednią usługę dla Ciebie, odpowiedniego hakera. Jedną z popularnych agencji jest spyandmonitor.com oferująca zaufane usługi od etycznych hakerów.

Wyłudzanie informacji

Może to być trudna metoda dla osób nie posiadających wiedzy technicznej. Ale jest to obecnie najczęstszy sposób kradzieży czyichś kart logowania.

Atakujący tworzy plik Facebook strona logowania, która wygląda jak oryginalna strona logowania. Taka fałszywa strona nazywana jest stroną phishingową i możesz otrzymać jej link za pośrednictwem wiadomości SMS, e-mail lub innych platform mediów społecznościowych.

Jeśli logujesz się przez stronę phishingową, Twoi kardynałowie (e-mail / nr telefonu. i hasło) zostaną wysłane do atakującego zamiast pliku Facebook serwer. Włamanie się na czyjeś konto przy użyciu tej metody wymaga hostingu internetowego i zaprojektowania strony logowania.

Może się wydawać, że adres URL fałszywej strony logowania https://192.168.1.8/login.html/ zamiast facebook.com. Zachowaj ostrożność, klikając łącze otrzymane za pośrednictwem wiadomości SMS, e-mail lub mediów społecznościowych. Zainstaluj oprogramowanie antywirusowe lub oprogramowanie zabezpieczające sieć w przypadku użytkowników systemu operacyjnego Windows.

Keylogger

Jak sama nazwa wskazuje, keylogger rejestruje naciśnięcia klawiszy wykonane przez użytkownika na klawiaturze. W związku z tym przechwytuje nazwę użytkownika i hasło Facebook komunikator pozostaje niewykryty przez użytkownika. W przypadku keyloggera programowego musisz zainstalować go na urządzeniu ofiary.

Wyśle Ci podsumowanie naciśnięć klawiszy za pośrednictwem poczty elektronicznej. Zainstalowanie oprogramowania antywirusowego, korzystanie z zapór ogniowych i unikanie aplikacji innych firm ochroni Cię przed programowymi keyloggerami.

Zresetowanie hasła

Jeśli napastnik osobiście zna ofiarę, plik Facebook konto można łatwo przejąć, resetując hasło. Musisz tylko znać adres e-mail ofiary, który można łatwo uzyskać, przeglądając profil ofiary, jeśli został tam dodany.

Następnie kliknij Nie pamiętam hasła >> adres e-mail >> to jest moje konto >> Nie masz już do nich dostępu? Następnie osoba atakująca musi dokonać inteligentnego przypuszczenia, aby ominąć Facebook sprawdzenie pytania bezpieczeństwa.

Łatwo byłoby zgadnąć, czy napastnik osobiście zna ofiarę.

Inżynieria społeczna

Będąc popularną siecią społecznościową, Facebook jest głównym punktem ataków socjotechnicznych. Taki atak pociąga za sobą czynnik psychologii człowieka. Haker może komunikować się za pośrednictwem poczty elektronicznej, Facebook, lub komunikator WhatsApp, który boi się odbiorcy.

Jest to rodzaj psychologicznej sztuczki polegającej na tym, że ofiara ze strachu ujawnia poufne dane lub może kliknąć jakiś szkodliwy link lub otworzyć złośliwy plik wysłany przez cyberprzestępcę. Użytkownicy końcowi powinni zapoznać się ze wskazówkami dotyczącymi bezpieczeństwa danych, aby uchronić się przed atakami socjotechnicznymi.

Man-In-The-Middle (atak MITM)

Atakujący tworzą bezpłatną sieć Wi-Fi. Gdy użytkownicy łączą się z tą siecią, osoby atakujące kradną ich poufne informacje, takie jak identyfikator i hasła Facebook komunikator, Twitter itp. Aby zapobiec atakowi typu Man-In-The-Middle, nie łącz się z żadną otwartą siecią Wi-Fi.

Sygnalizacja numer systemu 7 (SS7)

Korzystając z ataku SS7, hakerzy mogą wykorzystać wady projektowe w sieci i włamać się do poufnych danych użytkowników. Nie tylko media społecznościowe (Twitter i Facebook) hasła do kont, ale przy użyciu tej techniki włamano się również na konta bankowe.

Umożliwia hakerom uzyskanie tego samego poziomu dostępu do informacji, co usługi bezpieczeństwa. SS7 jest uważane za najbardziej zaawansowane szyfrowanie używane w sieciach telefonii komórkowej. Nadal projektowanie błędów w tej sieci jest przedmiotem wiadomości od 2014 roku. Aby uchronić się przed atakiem SS7, używaj aplikacji komunikacyjnych z pełnym szyfrowaniem.

Wniosek

Dla każdego Facebook konta, hasła działają jak strażnik. Hakowanie haseł jest nielegalną praktyką, która może prowadzić do nieprzyjemnych rezultatów.

Aby chronić swoje dzieci przed drapieżnikami online, zaleca się korzystanie z oficjalnej aplikacji monitorującej, takiej jak Hoverwatch. Możesz go również użyć do ochrony poufnych danych firmy przed wyciekiem.

Dzięki Hoverwatch śledzącemu komunikatorowi na Facebooku możesz monitorować połączenia audio i odbierane lub wysyłane wiadomości tekstowe, filmy, zdjęcia, Twitter, Facebook messenger i Whatsapp oraz lokalizacje geograficzne w legalny sposób.

![Jak zainstalować Stock ROM na Subor 2019 [plik oprogramowania układowego Flash]](/f/6aeae0f15aead430fa64d64421185d6f.jpg?width=288&height=384)

![Lista najlepszych niestandardowych ROM dla HomTom S99 [Zaktualizowano]](/f/8ec132b081646c2ce06fec041f347f43.jpg?width=288&height=384)