Allt om Amazon Web Services (AWS) säkerhetsgrupper

Annan Användbar Guide / / August 05, 2021

Amazon Web Services (AWS) anses vara världens mest omfattande och brett adopterade molnplattform. De tillhandahåller ett brett och tillförlitligt utbud av teknisk infrastruktur, skalbara molntjänster som är efterfrågade för miljontals konsumenter på en uppmätt betalningsbasis. Naturligtvis, med denna nivå av sofistikering kan det komma vissa säkerhetsproblem som konsumenter kan ha. I den här artikeln kommer jag att prata om vad Amazon Web Services Security Groups är och hur de kan användas för att skydda din EC2-instanser på AWS.

Innehållsförteckning

- 1 Vad är en AWS säkerhetsgrupp?

- 2 Hur man skapar AWS säkerhetsgrupper

-

3 Hur du konfigurerar och optimerar dina AWS säkerhetsgrupper

- 3.1 Ta bort oanvända grupper

- 3.2 Aktivera varning och spårning

- 3.3 Undvik inkommande trafik via 0.0.0.0/0

- 4 Roller för Amazon Web Services Security Groups

-

5 Säkerhetsgruppsregler

- 5.1 Källa

- 5.2 Protokoll

- 5.3 Hamnområdet

- 5.4 Beskrivningar

Vad är en AWS säkerhetsgrupp?

Ett Amazon Webb-service säkerhetsgrupp är helt enkelt en virtuell brandvägg för din instans för att kontrollera (filtrera) inkommande och utgående trafik.

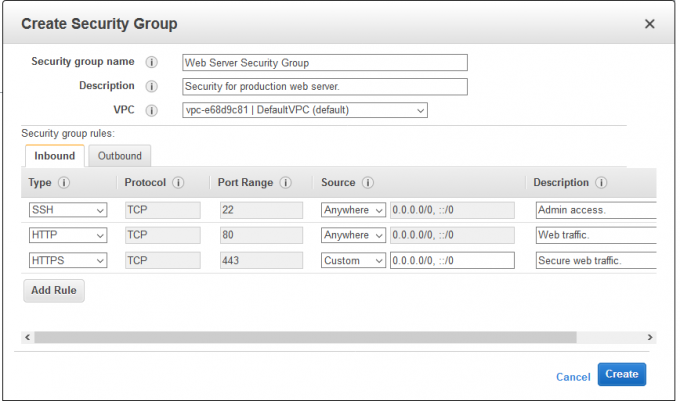

Hur man skapar AWS säkerhetsgrupper

Det finns flera sätt att skapa en Amazon Web Service Security Group, varav ett är via AWS-hanteringskonsolen, en annan metod är via Amazon Web Service Command Line Interface (CLI).

I den här artikeln visar jag hur du skapar en säkerhetsgrupp från AWS-hanteringskonsolen.

- Logga in på din AWS Management Console.

- Välj EC2-tjänst.

- Välj "Säkerhetsgrupper", det finns under kategorin "Nätverk och säkerhet".

- Klicka på knappen "Skapa säkerhetsgrupp".

- Ange ditt säkerhetsgrupps namn och beskrivning.

- Välj din motsvarande VPC.

- Lägg till och konfigurera dina regler.

Hur du konfigurerar och optimerar dina AWS säkerhetsgrupper

Här är några tips om hur du konfigurerar nya säkerhetsgrupper i AWS och optimerar befintliga.

Ta bort oanvända grupper

Du kan ha skapat en säkerhetsgrupp för att köra ett test när du försöker ta reda på hur säkerhetsgrupper fungerar. Det rekommenderas att du tar bort / tar bort alla oanvända säkerhetsgrupper.

Aktivera varning och spårning

Amazon Web Services levereras med ett smidigt verktyg som heter AWS Cloudtrail som gör det möjligt för sina användare att hålla koll på, kontinuerligt övervaka och behålla kontoaktiviteter relaterade till åtgärder som utförs i din AWS infrastruktur.

Undvik inkommande trafik via 0.0.0.0/0

Som nämnts tidigt måste användningen av var som helst 0.0.0.0/0-värdet vara på ett behovsunderlag och en fullständig förståelse för vad du gör.

Det rekommenderas dock att du håller dig borta från detta helt eftersom det kan sluta exponera känslig information för omvärlden.

Det är bästa praxis att bara ge åtkomst till specifika protokoll och portområden; detta säkerställer att andra inkommande paket kommer att släppas.

Roller för Amazon Web Services Security Groups

Som jag nämnde tidigare är säkerhetsgrupper i princip virtuella brandväggar och fungerar som sådana. Att tillhandahålla säkerhet till din Amazon Web Service EC2-instans genom att filtrera in- och utgående trafik på både protokoll och portnivå.

Varje säkerhetsgrupp (läs: brandvägg) skiljer sig något från NACL: er (Network Access Control Lists), eftersom de inte har en ”Deny” -regel. Vad detta betyder är att paket kommer att släppas om det inte fanns några specifika regler tilldelade dem.

När du skapar en säkerhetsgrupp är ditt primära mål att begränsa åtkomst så att du också kan hjälpa till att upprätthålla vilken trafik som går in och ut. Du bör också sträva efter att ge varje grupp ett mycket distinkt namn och beskrivning för att minska risken för fel.

Säkerhetsgruppsregler

Regler i dina Amazon Web Service Security Groups är helt enkelt ett sätt att filtrera vad inkommande och utgående trafik är tillåtna. Du kan också betrakta dem som ett sätt att auktorisera eller återkalla inkommande och utgående åtkomst.

Du kan ge åtkomst till specifika säkerhetsgrupper, IPv4- eller IPv4-adresser eller specifik CIDR (Klasslös routing mellan domäner) räckvidd.

Här är några grundläggande regler för säkerhetsgrupper:

- Automatisk destination: När du lägger till en säkerhetsgruppsregel med hjälp av Amazon Web Service Command Line Interface (CLI) ställer AWS automatiskt CIDR-blocket till en kanonisk form.

- Strikt inkommande regler: Detta gäller alla trafikkällor som flyttar till din Virtual Private Cloud VPC. Dessa källor kan vara en annan säkerhetsgrupp eller en enda IPv4- eller IPv6-adress.

- Utgående regler: Utgående regler handlar om destinationen för inkommande trafik. De kan dirigeras till en annan säkerhetsgrupp, ett CIDR-block eller en enda IPv4- eller IPv6-adress.

Inkommande och utgående säkerhet Gruppregler består av fem olika fält: Källa, Protokoll, Hamnområdet & Beskrivning.

Källa

Detta är vanligtvis en anpassad IP-adress, ett undernätområde eller en annan säkerhetsgrupp. Du kan också bevilja åtkomst till hela internet om du använder värdet “var som helst (0.0.0.0/0)”.

Att använda värdet överallt (0.0.0.0/0) måste vara enligt behov och du borde helt förstå vad du går in på.

Protokoll

Protokoll är vanligtvis standard för TCP och tenderar att vara gråtonade. Om du arbetar med anpassade regler som du skapade kan du dock ändra protokollen för att passa dina behov.

Hamnområdet

Portområdena är vanligtvis förfyllda. Du kan dock välja att arbeta med ett anpassat portområde som du väljer.

Beskrivningar

Detta är fältet där du infogar en beskrivning för den regel du har skapat. Det kan vara bra att göra det detaljerat.

Amazon Web Service Säkerhetsgrupper lägger mycket kraft i dina händer, samtidigt som saker och ting förblir säkra.